أمان إيثريوم ومنع الاحتيال

يؤدي الاهتمام المتزايد بالعملات المشفرة إلى زيادة المخاطر من المحتالين والمتسللين. تسلط هذه المقالة الضوء على بعض أفضل الممارسات للتخفيف من هذه المخاطر.

تذكر: لن يتواصل معك أحد من ethereum.org على الإطلاق. لا ترد على رسائل البريد الإلكتروني التي تقول أنها من دعم إيثريوم الرسمي.

أساسيات أمان العملات الرقمية 101

ارتقِ بمستوى معرفتك

إن سوء الفهم حول كيفية عمل العملات المشفرة يمكن أن يؤدي إلى أخطاء باهظة الثمن. على سبيل المثال، إذا تظاهر شخص ما بأنه وكيل خدمة عملاء يمكنه إرجاع ETH المفقود مقابل مفاتيحك الخاصة، فهو يستهدف الأشخاص الذين لا يفهمون أن إيثريوم عبارة عن شبكة لامركزية تفتقر إلى هذا النوع من الوظائف. الاستثمار الحقيقي هو أن تتعلم.

أمان المحفظة

لا تفصح عن مفاتيحك الخاصة

لا تشارك مفاتيح حسابك لأحد مهما كانت الأسباب!

المفتاح الخاص لمحفظتك هو كلمة المرور لمحفظة إيثريوم الخاصة بك. المفتاح الخاص يحمي محفظتك من السرقة حتى لو كان عنوان المحفظة معروف لأي شخص!

لا تلتقط صور شاشة لعبارات الأصل/مفاتيحك الخاصة

قد يؤدي التقاط لقطة شاشة لعبارات البذور أو المفاتيح الخاصة بك إلى مزامنتها مع مزود بيانات سحابي، مما قد يجعلها في متناول المتسللين. الهجوم على التخزين السحابي شائع عند المهاجمون.

استخدم محفظة أجهزة

توفر محفظة الصلبة مساحة تخزين غير متصلة بالإنترنت للمفاتيح الخاصة. تعتبر خيار المحفظة الأكثر أمانًا لتخزين مفاتيحك الخاصة: لا يلمس مفتاحك الخاص الإنترنت أبدًا ويبقى محليًا تمامًا على جهازك.

يؤدي الاحتفاظ بالمفاتيح الخاصة في وضع عدم الاتصال إلى الحد بشكل كبير من خطر التعرض للاختراق ، حتى لو تمكن أحد المتطفلين من التحكم في جهاز الكمبيوتر الخاص بك.

جرّب محفظة أجهزة:

تحقق من المعاملات مرتين قبل إرسالها

يعد إرسال التشفير بطريق الخطأ إلى عنوان المحفظة الخطأ خطأ شائعًا. المعاملة المرسلة على إيثريوم لا يمكن التراجع عنها. ما لم تكن تعرف مالك العنوان وتستطيع إقناعه بإعادة أموالك إليك، فلن تتمكن من استردادها.

تأكد دائمًا من أن العنوان الذي ترسل إليه يطابق تمامًا عنوان المستلم المطلوب قبل إرسال المعاملة. من الممارسات الجيدة عند التعامل مع عقد ذكي قراءة رسالة المعاملة قبل التوقيع.

عيّن حدود الإنفاق للعقود الذكية

عند التعامل مع العقود الذكية ، لا تسمح بحدود غير محدودة للإنفاق. يمكن أن يؤدي الإنفاق غير المحدود إلى تمكين العقد الذكي من استنزاف محفظتك. بدلاً من ذلك ، قم بتعيين حدود الإنفاق على المبلغ الضروري فقط للمعاملة.

تقدم العديد من محافظ إيثيريوم حماية محدودة للحماية من الحسابات التي يتم استنزافها.

كيفية إلغاء وصول العقد الذكي إلى أموال العملات الرقمية الخاصة بك

عمليات الاحتيال الشائعة

من المستحيل إيقاف المحتالين تمامًا، ولكن يمكننا جعلهم أقل فعالية من خلال الوعي بالتقنيات الأكثر استخدامًا. هناك العديد من الأشكال المختلفة لعمليات الاحتيال هذه ، لكنها تتبع عمومًا نفس الأنماط عالية المستوى إذا لم يكن هناك شيء آخر ، فتذكر:

- كن متشككًا دائمًا

- لن يمنحك أحد ETH مجانًا أو بسعر مخفض

- لا أحد يحتاج إلى الوصول إلى مفاتيحك الخاصة أو معلوماتك الشخصية

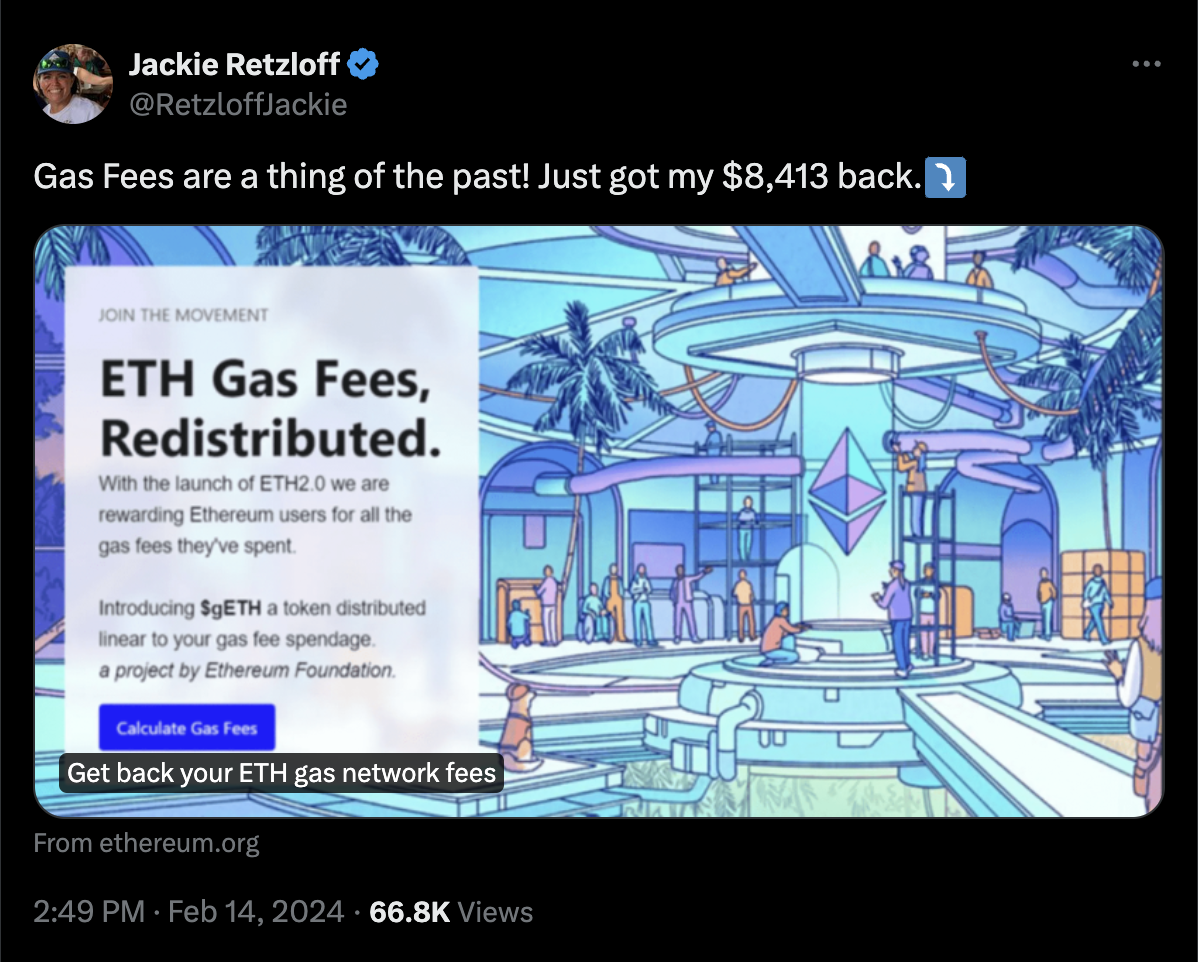

التصيّد الاحتيالي عبر إعلانات تويتر

هناك طريقة لتزييف ميزة معاينة الرابط (المعروفة أيضًا باسم X) على موقع تويتر (الكشف عنها) لخداع المستخدمين وإيهامهم بأنهم يزورون موقعًا ويب شرعيًا. تستغل هذه التقنية آلية تويتر لتوليد معاينات لعناوين URL التي تتم مشاركتها في التغريدات، وتُظهر from ethereum.org على سبيل المثال (كما هو موضح أعلاه)، بينما في الواقع، تتم إعادة توجيههم إلى موقع خبيث.

تأكد دائمًا من أنك على المجال الصحيح، خاصة بعد النقر فوق الرابط.

مزيد من المعلومات هنا (opens in a new tab).

احتيال الهدايا

واحدة من أكثر عمليات الاحتيال شيوعًا في العملات المشفرة هي عملية احتيال الهبات. يمكن أن تتخذ عملية الاحتيال في توزيع الهدايا أشكالاً عديدة، ولكن الفكرة العامة هي أنه إذا أرسلت ETH إلى عنوان المحفظة المقدم، فسوف تتلقى ETH الخاص بك مرة أخرى ولكن مضاعفًا.لهذا السبب، تُعرف أيضًا باسم عملية احتيال 2 مقابل 1.

عادةً ما تشترط عمليات الاحتيال هذه وقتًا محدودًا للحصول على الهدية من أجل خلق شعور زائف بالإلحاح.

اختراقات وسائل التواصل الاجتماعي

نسخة رفيعة المستوى من هذا حدثت في يوليو 2020 ، عندما تم اختراق حسابات تويتر لمشاهير ومؤسسات بارزة. نشر المخترق في وقت واحد هبة بتكوين على الحسابات المخترقة. على الرغم من ملاحظة التغريدات المخادعة وحذفها بسرعة ، إلا أن المتسللين ما زالوا قادرين على التخلص من 11 بيتكوين (أو 500 ألف دولار اعتبارًا من سبتمبر 2021).

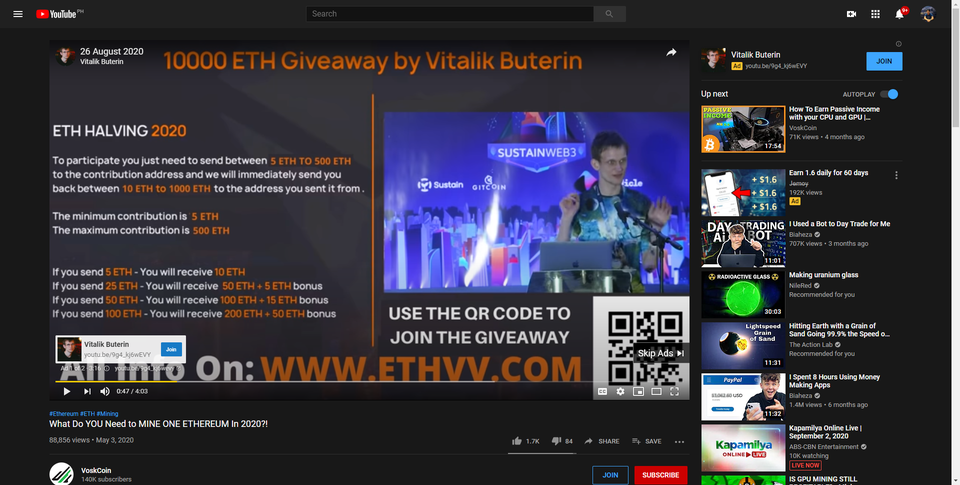

احتيال هدايا المشاهير

هبة المشاهير هي شكل آخر شائع تتخذه عملية احتيال الهبات. يأخذ المحتالون مقابلة فيديو مسجلة أو حديثًا في مؤتمر لأحد المشاهير ويبثونه مباشرة على يوتيوب - مما يجعله يبدو كما لو أن المشهور كان يجري مقابلة فيديو مباشرة يؤيد فيها هبة من العملات الرقمية.

يُستخدم فيتاليك بوتيرين في أغلب الأحيان في عملية الاحتيال هذه، ولكن يُستخدم أيضًا العديد من الأشخاص البارزين الآخرين المشاركين في مجال العملات الرقمية (مثل Elon Musk أو تشارلز هوسكينسون). إن تضمين شخص مشهور يمنح المحتالين إحساسًا بالشرعية (يبدو هذا سطحيًا ، لكن Vitalik متورط ، لذا يجب أن يكون الأمر جيدًا!).

الهبات دائما خدع. إذا قمت بإرسال أموالك إلى هذه الحسابات ، فسوف تخسرها إلى الأبد.

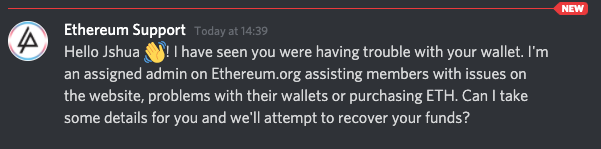

عمليات احتيال الدعم الفني

العملات المشفرة هي تقنية حديثة السن يُساء فهمها نسبيًا. عملية احتيال شائعة تستفيد من ذلك هي خدعة الدعم ، حيث يقوم المحتالون بانتحال شخصية موظفي الدعم للمحافظ أو التبادلات أو سلاسل الكتل المشهورة.

يحدث الكثير من النقاش متباين حول إيثيريوم . سيجد محتالو الدعم عادةً هدفهم من خلال البحث عن أسئلة الدعم في قنوات الخلاف العامة ثم إرسال المستفسر رسالة خاصة تقدم الدعم. من خلال بناء الثقة ، يحاول محتالو الدعم خداعك للكشف عن مفاتيحك الخاصة أو إرسال أموالك إلى محافظهم.

كقاعدة عامة ، لن يتواصل الموظفون معك أبدًا عبر قنوات خاصة وغير رسمية. بعض الأشياء البسيطة التي يجب وضعها في الاعتبار عند التعامل مع الدعم:

- لا تشارك أبدًا المفاتيح الخاصة أو العبارات الأولية أو كلمات المرور

- لا تسمح لأي شخص بالوصول عن بعد إلى جهاز الكمبيوتر الخاص بك

- لا تتواصل أبدًا خارج القنوات المخصصة للمؤسسة

احتيال رمز 'Eth2'

في الفترة التي سبقت ذا ميرج، استغل المحتالون الارتباك حول مصطلح 'Eth2' لمحاولة حث المستخدمين على استبدال عملات ETH الخاصة بهم برمز 'ETH2'. لا يوجد "ETH2" ، ولم يتم تقديم أي رمز مميز آخر مع ذا ميرج. ETH الذي كنت تملكه قبل ذا ميرج هو نفسه ETH الآن. لا داعي لاتخاذ أي إجراء يتعلق بعملة ETH الخاصة بك لمراعاة الانتقال من إثبات العمل إلى إثبات الحصة.

قد يظهر المحتالون على أنهم "دعم" ، لإخبارك أنه إذا قمت بإيداع ETH الخاص بك ، فسوف تسترد "ETH2". لا يوجد دعم رسمي لإيثريوم، ولا يوجد رمز جديد. لا تشارك العبارات السرية لحفظتك مع أي شخص.

ملاحظة: هناك رموز/مؤشرات أسعار مشتقة قد تمثل عملة ETH المُجمَّدة (مثل rETH من روكيت بول، وstETH من Lido، وETH2 من كوين بيز)، ولكن هذه ليست أشياء تحتاج إلى "الترحيل إليها".

عمليات التصيد الاحتيالي

تعتبر عمليات التصيد الاحتيالي زاوية أخرى شائعة بشكل متزايد يستخدمها المحتالون لمحاولة سرقة أموال محفظتك.

تطلب بعض رسائل البريد الإلكتروني المخادعة من المستخدمين النقر فوق الروابط التي ستعيد توجيههم إلى مواقع الويب المقلدة ، وتطلب منهم إدخال العبارة الأولية أو إعادة تعيين كلمة المرور الخاصة بهم أو إرسال ETH. قد يطلب منك الآخرون تثبيت برامج ضارة عن غير قصد لإصابة جهاز الكمبيوتر الخاص بك ومنح المحتالين الوصول إلى ملفات جهاز الكمبيوتر الخاص بك.

إذا تلقيت بريدًا إلكترونيًا من مرسل غير معروف ، فتذكر:

- لا تفتح أبدًا ارتباطًا أو مرفقًا من عناوين بريد إلكتروني لا تعرفها

- لا تفصح أبدًا عن معلوماتك الشخصية أو كلمات مرورك لأي شخص

- حذف رسائل البريد الإلكتروني من مرسلين غير معروفين

المزيد حول تجنب عمليات التصيد الاحتيالي (opens in a new tab)

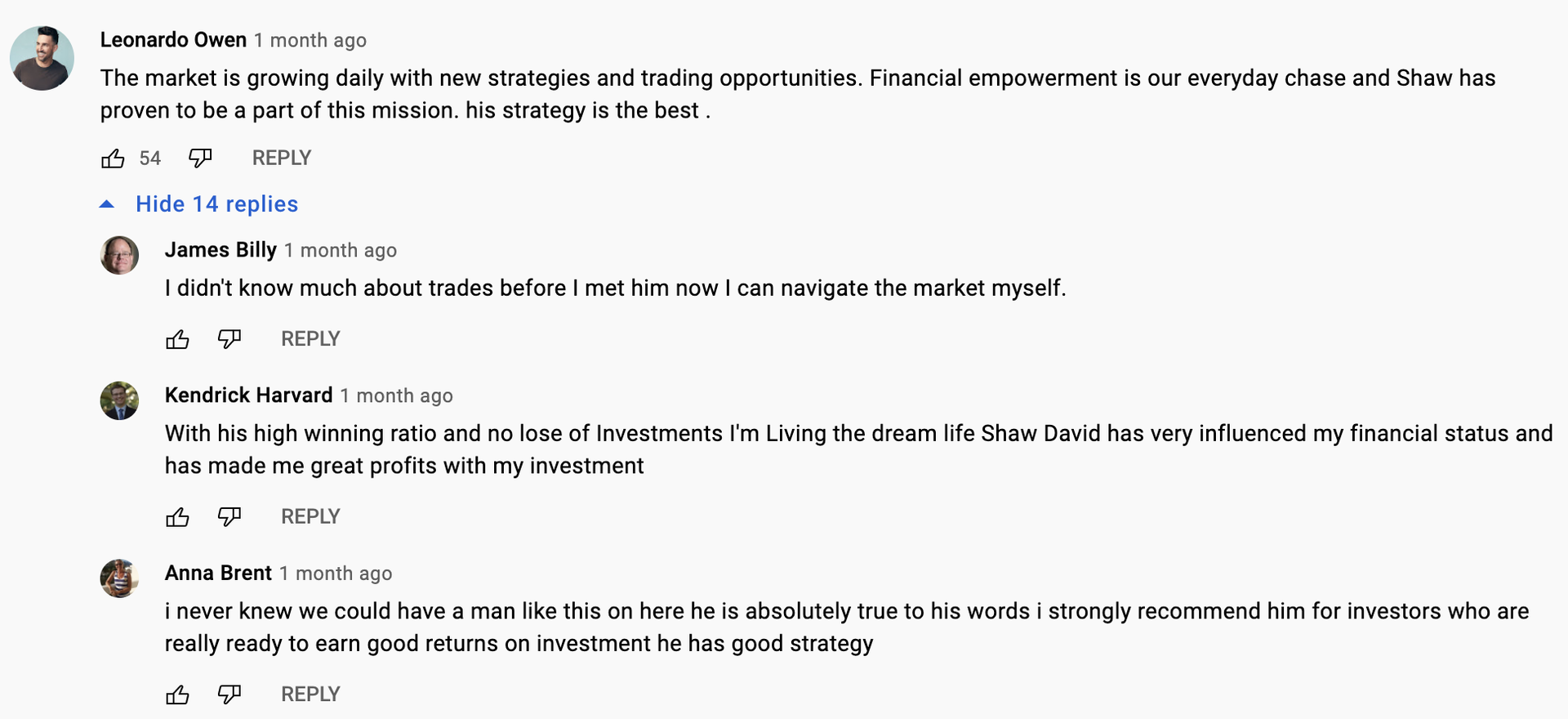

عمليات احتيال وسطاء تداول العملات الرقمية

يزعم وسطاء تداول العملات المشفرة الاحتياليون أنهم وسطاء متخصصون في العملات المشفرة وأنهم سيعرضون أخذ أموالك واستثمارها نيابة عنك. بعد أن يتلقى المحتال أموالك ، قد يقودك ، ويطلب منك إرسال المزيد من الأموال ، حتى لا تفوتك المزيد من مكاسب الاستثمار ، أو قد تختفي تمامًا.

في كثير من الأحيان، يجد هؤلاء المحتالون أهدافًا باستخدام حسابات مزيفة على يوتيوب لبدء محادثات تبدو طبيعية حول "السمسار". غالبًا ما يتم التصويت على هذه المحادثات بشكل كبير لزيادة الشرعية ، ولكن جميع الأصوات المؤيدة تأتي من حسابات الروبوت.

لا تثق في الغرباء على الإنترنت للاستثمار نيابة عنك. سوف تفقد عملتك المشفرة.

عمليات احتيال مجمعات تنقيب العملات الرقمية

اعتبارًا من سبتمبر 2022 ، لم يعد التعدين على إيثيريوم ممكنًا. ومع ذلك ، لا تزال حيل تجمع التعدين موجودة. تتضمن حيل تجمع التعدين أشخاصًا يتصلون بك دون طلب ويدعون أنه يمكنك تحقيق عوائد كبيرة من خلال الانضمام إلى تجمع تعدين إيثيريوم. سيقوم المحتال بتقديم مطالبات والبقاء على اتصال معك طوال الوقت الذي يستغرقه ذلك. في الأساس، سيحاول المحتال إقناعك بأنه عندما تنضم إلى تجمع تعدين إيثريوم، سيتم استخدام العملة المشفرة الخاصة بك لإنشاء ETH وأنك ستحصل على أرباح ETH. سترى بعد ذلك أن عملتك المشفرة تحقق عوائد صغيرة. هذا ببساطة لإغرائك في الاستثمار أكثر. في النهاية ، سيتم إرسال جميع أموالك إلى عنوان غير معروف ، وسيختفي المحتال أو في بعض الحالات سيستمر في البقاء على اتصال كما حدث في إحدى الحالات الأخيرة.

خلاصة القول: كن حذرًا من الأشخاص الذين يتواصلون معك على وسائل التواصل الاجتماعي ويطلبون منك أن تكون جزءًا من مجموعة التعدين. بمجرد أن تفقد عملتك المشفرة ، فقد ذهبت.

بعض الأشياء التي يجب تذكرها:

- كن حذرًا من أي شخص يتصل بك بشأن طرق جني الأموال من عملتك المشفرة

- قم بالبحث حول التحصيص أو السيولة أو أي طرق أخرى لاستثمار عملاتك المشفرة

- نادرًا ما تكون مثل هذه المخططات مشروعة. إذا كانوا كذلك ، فمن المحتمل أن يكونوا من التيار الرئيسي وستكون قد سمعت عنهم.

رجل يفقد 200 ألف دولار في عملية احتيال مجمع تنقيب (opens in a new tab)

عمليات احتيال التوزيع المجاني (Airdrop)

تتضمن عمليات الاحتيال عبر Airdrop مشروعًا احتياليًا يقوم بإسقاط أحد الأصول (رمز غير قابل للاستبدال ، عملة مشفرة) في محفظتك وإرسالك إلى موقع ويب احتيالي للمطالبة بالأصل الذي تم إسقاطه عبر الهواء. سيُطلب منك تسجيل الدخول باستخدام محفظة إيثيريوم الخاصة بك و "الموافقة" على معاملة عند محاولة المطالبة. تضر هذه المعاملة بحسابك عن طريق إرسال مفاتيحك العامة والخاصة إلى المحتال. قد يتطلب النموذج البديل من عملية الاحتيال هذه تأكيد المعاملة التي ترسل الأموال إلى حساب المحتال.

المزيد عن عمليات احتيال التوزيع المجاني (Airdrop) (opens in a new tab)

أساسيات أمان الويب 101

استخدم كلمات مرور قوية

أكثر من 80% من اختراقات الحسابات تنتج عن كلمات مرور ضعيفة أو مسروقة (opens in a new tab). ستساعدك مجموعة طويلة من الأحرف والأرقام والرموز على الحفاظ على أمان حساباتك.

الخطأ الشائع هو استخدام مزيج من بعض الكلمات الشائعة ذات الصلة. كلمات المرور مثل هذه غير آمنة لأنها عرضة لتقنية اختراق تسمى هجوم القاموس.

مثال على كلمة مرور ضعيفة: CuteFluffyKittens!\n\nمثال على كلمة مرور قوية: ymv\\*azu.EAC8eyp8umf

خطأ شائع آخر هو استخدام كلمات مرور يمكن تخمينها أو اكتشافها بسهولة من خلال الهندسة الاجتماعية (opens in a new tab). إن تضمين اسم عائلة والدتك أو أسماء أطفالك أو حيواناتك الأليفة أو تواريخ الميلاد في كلمة المرور الخاصة بك من شأنه أن يزيد من خطر تعرضك للاختراق.

ممارسات جيدة لكلمات المرور:

- اجعل كلمة السر طويلة للحد الأقصى المسموح به

- اجعل كلمة المرور مركبة من الحروف و الأرقام أو الرموز، واستخدم في الأقل حروف كبيرة وصغيرة

- لا تستعمل بياناتك الشخصية مثل اسمك أو اسم عائلتك في كلمة السر

- تجنب الكلمات الشائعة

المزيد حول إنشاء كلمات مرور قوية (opens in a new tab)

استخدم كلمات مرور فريدة لكل شيء

إن كلمة المرور القوية التي تم الكشف عنها في خرق البيانات لم تعد كلمة مرور قوية. يسمح لك موقع الويب Have I Been Pwned (opens in a new tab) بالتحقق مما إذا كانت حساباتك متورطة في أي خروقات بيانات عامة. إذا كانت كذلك، قم بتغيير كلمات المرور هذه على الفور. يؤدي استخدام كلمات مرور فريدة لكل حساب إلى تقليل خطر وصول المتسللين إلى جميع حساباتك في حالة اختراق إحدى كلمات المرور الخاصة بك.

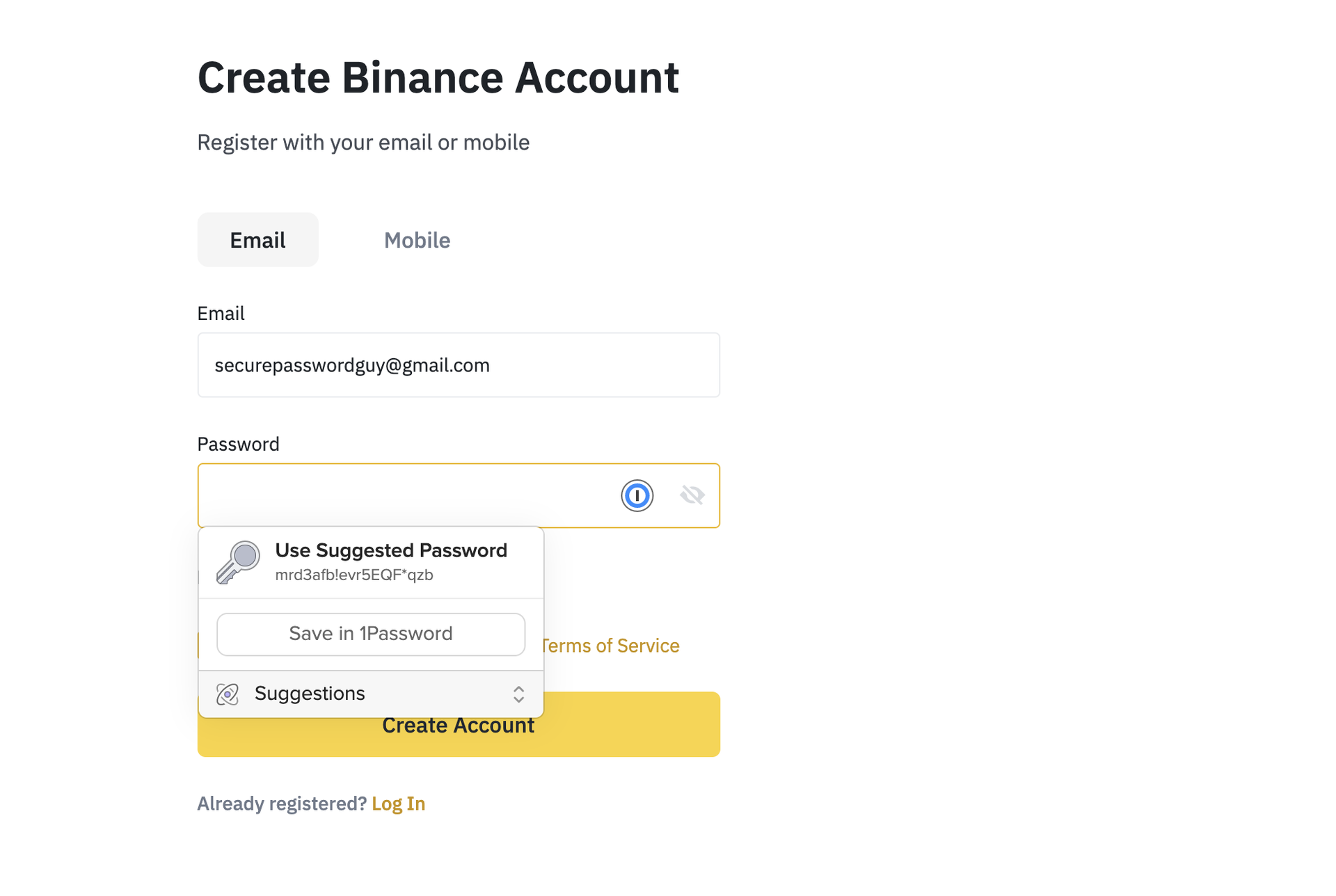

استخدم مدير كلمات مرور

ليس من الهل أن تتذكر كلمات السر القوية و المميزة لجميع حساباتك. يوفر تطبيق مدير كلمات السر مكان آمن و مشفر لجميع كلمات السر الخاصة بحساباتك، عن طريق كلمة سر رئيسية. عند التسجيل في خدمة جديدة يقترح التطبيق كلمة سر جديدة قوية و يحفظها لك، لذا لست مضطراً لإنشائها بنفسك. العديد من تطبيقات مدير كلمات السر يشعرك في حال تسريب أو اختراق إحدى كلماتك السرية و يسمح لك بتغييرها قبل أي هجوم محتمل.

جرّب مدير كلمات مرور:

- Bitwarden (opens in a new tab)

- KeePass (opens in a new tab)

- 1Password (opens in a new tab)

- أو تحقق من مديري كلمات المرور الموصى بهم (opens in a new tab) الآخرين

استخدم المصادقة الثنائية

قد يُطلب منك في بعض الأحيان التحقق من هويتك من خلال أدلة فريدة. تُعرف هذه بالعوامل. العوامل الرئيسية الثلاثة هي:

- العامل الأول شي أنت تعرفه (مثل كلمة السر أو السؤال السري)

- العمل الثاني هو أنت (مثل بصمة الإصبع أو بصمة العين أو التعرف على الوجه)

- العامل الثالث شيء أنت تملكه (مثل المفتاح السري أو تطبيق المصادقة)

يوفر استخدام المصادقة الثنائية (2FA) عامل أمان إضافيًا لحساباتك على الإنترنت. تضمن ميزة 2FA أن مجرد الحصول على كلمة المرور الخاصة بك ليس كافياً للوصول إلى الحساب. في العادة، يكون العامل الثاني عبارة عن رمز عشوائي مكون من 6 أرقام، يُعرف باسم كلمة المرور لمرة واحدة القائمة على الوقت (TOTP)، والذي يمكنك الوصول إليه من خلال تطبيق مصادقة مثل Google Authenticator أو Authy. وهذه التقنية تمثل العامل الثالث من عوامل المصادقة وهو عامل أنت تملكه.

مفاتيح الأمان

مفتاح الأمان هو نوع أكثر تقدمًا وأمانًا من 2FA. مفاتيح الأمان عبارة عن أجهزة مصادقة مادية تعمل مثل تطبيقات المصادقة. يعد استخدام مفتاح الأمان أعلى معايير المصادقة. تستخدم العديد من هذه المفاتيح معيار FIDO Universal 2nd Factor (U2F). تعرف على المزيد حول FIDO U2F. تعرف على المزيد حول FIDO U2F (opens in a new tab).

شاهد المزيد عن 2FA:

قم بإلغاء تثبيت ملحقات المتصفح

يمكن لإضافات المتصفح، مثل إضافات كروم أو الإضافات لمتصفح Firefox، تحسين وظائف المتصفح ولكنها تأتي أيضًا مع بعض المخاطر. معظم الإضافات تطلب السماح لها بالدخول "تقرأ وتغير بيانات الصفحة" افتراضياً، السماح لها يعطيها الحق بفعل ما تريد ببياناتك. دائماً يتم تحديث إضافات متصفح كروم تلقائياً، مما يعني أن الإضافة الآمنة السابقة يتم تحديثها ببرمجية ضارة. هذا لا يعني أن معظم الإضافات تحاول سرقتك، ولكن الحذر واجب إذ أ، الاحتمالية موجودة.

حافظ على سلامتك عن طريق:

- ثبت الإضافات من المصادرة الموثوقة

- أزل الإضافات الغير مستخدمة

- لتتجنب التحديث التلقائي لإضافات متصفح كروم قم بتثبيتها يدويا (متقدم)

المزيد عن مخاطر ملحقات المتصفح (opens in a new tab)

قراءة إضافية

أمان الويب

- إصابة ما يصل إلى 3 ملايين جهاز ببرامج ضارة عبر إضافات كروم و Edge (opens in a new tab) - Dan Goodin

- كيفية إنشاء كلمة مرور قوية — لن تنساها (opens in a new tab) - AVG

- ما هو مفتاح الأمان؟ (opens in a new tab) - Coinbase

أمان العملات الرقمية

- حماية نفسك وأموالك (opens in a new tab) - MyCrypto

- مشكلات الأمان في برامج اتصالات العملات الرقمية الشائعة (opens in a new tab) - Salus

- دليل الأمان للمبتدئين والأذكياء أيضًا (opens in a new tab) - MyCrypto

- أمان العملات الرقمية: كلمات المرور والمصادقة (opens in a new tab) - Andreas M. Antonopoulos

التوعية بعمليات الاحتيال

- دليل: كيفية التعرف على الرموز الاحتيالية

- البقاء آمنًا: عمليات الاحتيال الشائعة (opens in a new tab) - MyCrypto

- تجنب عمليات الاحتيال (opens in a new tab) - Bitcoin.org

- سلسلة تغريدات على تويتر حول رسائل البريد الإلكتروني والرسائل الاحتيالية الشائعة في مجال العملات الرقمية (opens in a new tab) - Taylor Monahan

اختبر معلوماتك عن الإثيريوم

آخر تحديث للصفحة: 2 مارس 2026